Home » News » Netwrix » Le 10 Best Practices più trascurate sulla sicurezza dei dati

Menù Rapido

Le 10 Best Practices più trascurate sulla sicurezza dei dati

Il 2018 NETWRIX IT RISKS REPORT esplora il modo in cui le organizzazioni stanno lavorando per garantire la conformità e combattere le minacce informatiche

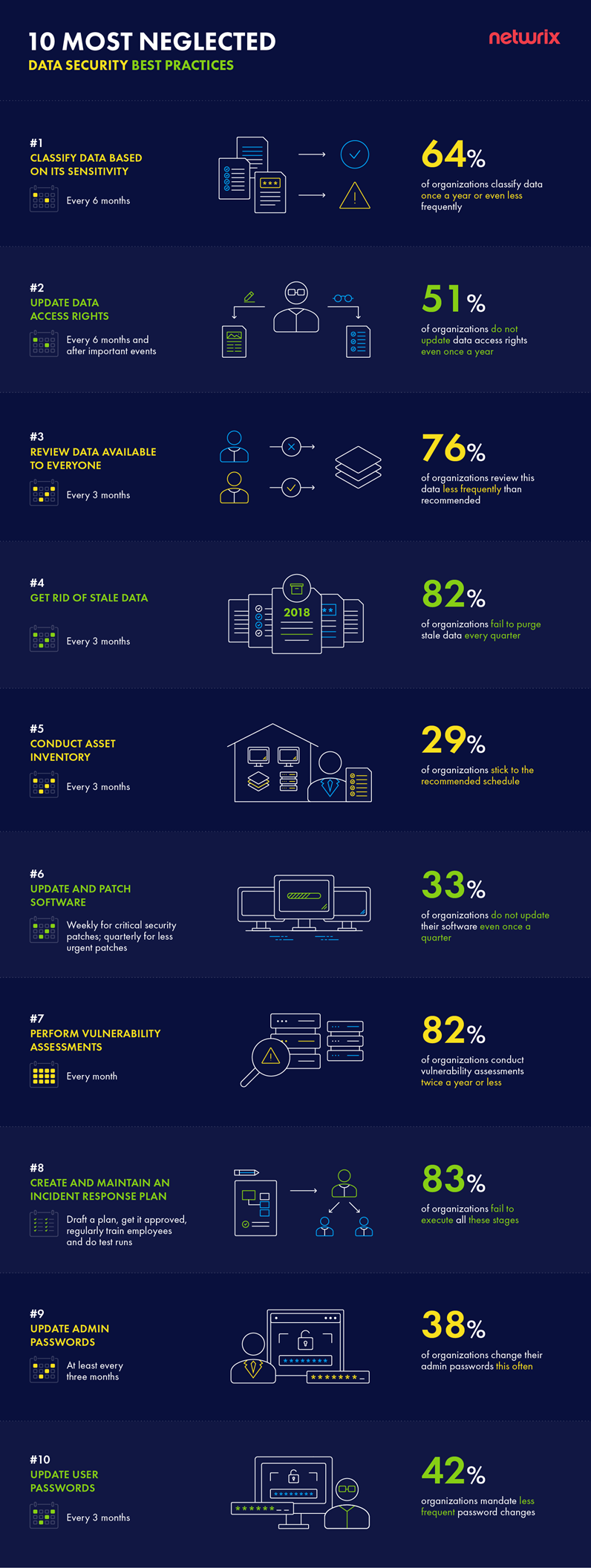

1) Classificare i dati in base alla loro sensibilità

Gli esperti di sicurezza raccomandano alle organizzazioni di classificare i dati almeno due volte all’anno in modo da poter ripristinare i diritti di accesso e garantire che solo le persone giuste abbiano accesso a ciascun dato.

In realtà soltanto il 64% delle organizzazioni ammette di classificare i dati in base al livello di sensibilità solo una volta all’anno o anche meno frequentemente.

Suggerimento: utilizza prodotti per la rilevazione e la classificazione dei dati che automatizzino tale processo.

2) Aggiorna i diritti di accesso ai dati

Per impedire l’accesso non autorizzato ai dati, gli esperti di sicurezza raccomandano di applicare rigorosamente il principio del privilegio minimo, nonché di rivedere i diritti di accesso ogni sei mesi e dopo eventi importanti come la risoluzione di un dipendente.

In realtà, il 51% delle organizzazioni non aggiorna i diritti di accesso ai dati nemmeno una volta all’anno.

Suggerimento: cerca soluzioni di governance in grado di valutare e controllare i diritti di accesso. Cerca anche strumenti di segnalazione e di avviso in grado di garantire che tutto venga eseguito correttamente e in modo sicuro.

3) Rivedi i dati disponibili a tutti

Per ridurre il rischio per i dati sensibili almeno ogni tre mesi le organizzazioni dovrebbero verificare che le cartelle e le condivisioni disponibili per tutti non contengano dati sensibili.

In realtà il 76% delle organizzazioni non lo fa abbastanza frequentemente e alcuni non lo fanno mai.

Suggerimento: cerca soluzioni in grado di automatizzare un programma in modo da ridurre la superficie di attacco.

4) Sbarazzarsi di dati non aggiornati

Quando non sono più necessari dati per le operazioni quotidiane, è necessario archiviarli o eliminarli (a condizione che non siano necessari per motivi di conformità). È raccomandato farlo ogni 90 giorni.

In realtà solo il 18% delle organizzazioni elimina i dati non necessari una volta al trimestre.

Suggerimento: distribuire una soluzione automatizzata in grado di trovare dati non aggiornati e collaborare con i proprietari dei dati per determinare quali dati possono essere archiviati o eliminati in modo permanente.

5) Effettuare regolarmente l’inventario delle risorse

Almeno una volta a trimestre sarebbe importante identificare le risorse e determinare chi ne è responsabile.

La realtà ci dice che solo il 29% delle organizzazioni lo fa.

Suggerimento: scegli una soluzione di tracciamento delle risorse che semplifica la raccolta e l’analisi dei dati per individuare tutte le risorse all’interno della tua azienda.

6) Esegui prontamente aggiornamenti e patch dei software

L’installazione tempestiva di aggiornamenti di sicurezza per i software consente di ridurre le vulnerabilità. La frequenza consigliata dipende dall’importanza della patch e del sistema e da altri fattori; varia da settimanale per patch di sicurezza critiche a trimestrale per patch meno urgenti, come le patch di manutenzione.

Nella realtà solo il 33% delle organizzazioni non aggiorna il proprio software nemmeno una volta ogni 90 giorni.

Consiglio: creare un ambiente di test dedicato o almeno un segmento per il patch test per evitare incompatibilità o problemi di prestazioni.

7) Eseguire valutazioni di vulnerabilità

Le valutazioni periodiche della vulnerabilità ti aiutano a individuare le lacune di sicurezza e ridurre la tua esposizione agli attacchi. Andrebbero fatte almeno una volta al mese.

Nella realtà, l’82% delle organizzazioni lo fa solo due volte l’anno o non lo fa affatto.

Suggerimento: trova strumenti in grado di fornire avvisi in modo intelligente per ridurre il numero di falsi allarmi.

8) Creare e gestire un piano di risposta a eventuali incidenti

Esistono diverse parti di un piano di risposta alla sicurezza: redigere un piano, farlo approvare, formare i dipendenti ed eseguire prove.

In realtà l’83% delle organizzazioni ammette di non aver eseguito tutte queste fasi.

Suggerimento: esegui test casuali per vedere come gli amministratori e gli altri utenti reagiscono alle minacce alla sicurezza, in modo da valutare come funziona realmente il tuo piano

9) Aggiorna le password degli amministratori regolarmente

Se le credenziali di un amministratore sono state compromesse l’intera infrastruttura IT è a rischio. Si raccomanda di cambiare le password degli amministratori almeno ogni trimestre.

In realtà questa pratica viene osservata solo dal 38% delle organizzazioni.

Consiglio: non utilizzare password di amministratore condivise. Ogni utente privilegiato dovrebbe avere le proprie credenziali di amministratore e le password dovrebbero essere cambiate regolarmente.

10) Aggiorna regolarmente le password degli utenti

Anche se l’obiettivo dei cybercriminali sono le credenziali amministrative, il gateway per tali informazioni spesso accede alle credenziali di un utente. Una best practice di sicurezza è richiedere agli utenti di modificare le password almeno ogni 90 giorni.

In realtà solo il 42% delle organizzazioni impone una modifica della password (generalmente meno frequente dei 90 giorni).

Consiglio: richiedere agli utenti di scegliere password complesse (con un numero minimo di caratteri e simboli) e di cambiarle una volta ogni 90 giorni. Prendi anche in considerazione la distribuzione dell’autenticazione a più fattori e del single sign-on.

Dall’articolo del 13 agosto 2019 di Ryan Brooks, Product Evangelist at Netwrix Corporation